Clause de non-responsabilité : Les renseignements et directives ci-après ont été communiqués à titre informatif seulement et ne constituent pas des conseils juridiques. Les lecteurs devraient communiquer avec les services juridiques de leur institution en ce qui concerne l’élaboration d’exigences particulières pour veiller à ce que celles-ci soient conformes à toutes les exigences juridiques, réglementaires ou autres applicables, y compris les accords commerciaux internationaux.

Il est important d’évaluer les risques que comporte votre processus d’approvisionnement afin de déterminer la façon de gérer la chaîne d’approvisionnement ou la sécurité de la recherche. Une bonne évaluation du risque peut vous aider à déterminer les mesures d’atténuation qui s’imposent ou à décider si le risque est suffisamment important pour envisager de choisir un fournisseur différent. Les chercheurs, de concert avec leur administration, sont habituellement les mieux placés pour évaluer le risque lié au service ou au produit acheté, car ils ont la compréhension globale de ce qu’ils tentent d’obtenir.

Au moment de déterminer la nature et l’étendue des risques que comporte votre processus d’approvisionnement, vous devriez d’abord évaluer s’il existe un risque pour la sécurité en fonction de ce qui est acheté. Tout processus d’approvisionnement peut comporter un risque, peu importe les coûts. Les considérations de sécurité peuvent changer selon un certain nombre de facteurs. Il peut s’agir notamment de la question de savoir si vous tentez de faire l’achat d’un service où des particuliers auront accès à des documents de recherche ou à des laboratoires, des services logiciels pouvant interagir avec votre recherche ou les systèmes de TI de vos institutions, ou des matériaux physiques pouvant être assujettis à des contrôles à l’exportation. Cette évaluation vous aide à déterminer l’incidence possible d’une atteinte à la sécurité.

Si vous cernez un risque de sécurité concernant ce qui fait l’objet de l’achat, vous devriez alors évaluer le risque qui pourrait surgir à partir de votre bassin de fournisseurs prévu. Le risque associé à un fournisseur éventuel a des répercussions relatives à la vraisemblance d’une atteinte à la sécurité.

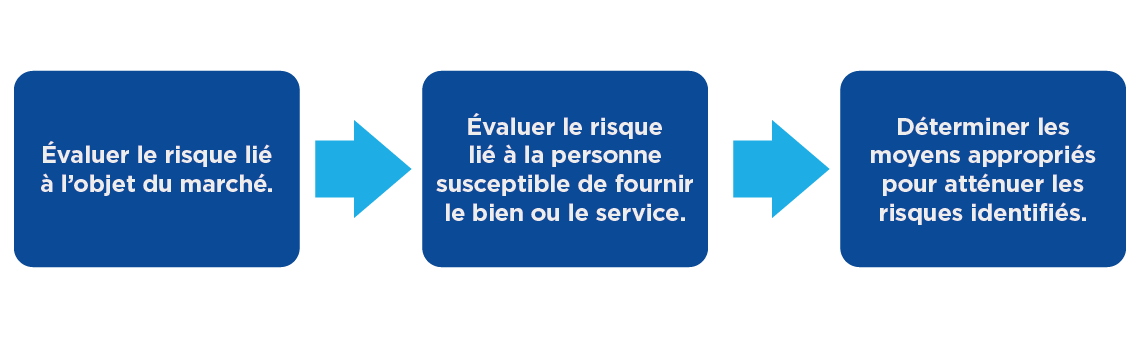

Description de l'image

Trois cases de texte avec des flèches pointant vers la droite indiquent un processus en trois étapes.

Première case : Évaluer le risque lié à l'objet du marché.

Deuxième case : Évaluer le risque lié à la personne susceptible de fournir le bien ou le service.

Troisième case : Déterminer les moyens appropriés pour atténuer les risques identifiés.

Les sections suivantes posent des questions qui vous aideront à déterminer le niveau de risque associé au processus d’approvisionnement, ainsi qu’aux fournisseurs potentiels. Chaque ensemble de questions établit clairement l’objectif de cette étape de l’évaluation. Ces questions peuvent être pertinentes ou non pour votre approvisionnement, selon le bien ou le service recherché.

En répondant à ces questions, vous serez mieux placés pour évaluer l’impact et la probabilité d’une atteinte à la sécurité, et déterminer les moyens qui s’imposent pour atténuer le risque.

Au-delà des lignes directrices présentées ici, votre institution peut également avoir recours à des évaluations de la menace et du risque, ou d’autres examens similaires, lesquels vous aideront à cerner les risques de sécurité relatifs à l’infrastructure, aux renseignements et aux systèmes de votre institution.

Évaluation du risque de votre approvisionnement

Les questions suivantes ont pour objet de déterminer si le matériau ou les données manipulés peuvent être considérés comme étant de nature délicate, et si le produit ou le service fourni présente un risque. Elles aident à éclairer une évaluation de diligence raisonnable, au mieux de sa capacité à cerner les risques, relativement aux produits et aux services à acquérir, et des fournisseurs potentiels.

Évaluation de la sensibilité

Objectif : Déterminer la sensibilité des matériaux ou des données traitées par un produit ou un service, et l’impact de toute compromission potentielle.

Accès aux renseignements de nature délicate : Déterminez les renseignements qui peuvent être de nature délicate dans le cadre de votre projet. Déterminez également si un fournisseur potentiel ou l’un de ses sous-traitants doit accéder à des renseignements de nature délicate pour s’acquitter de ses obligations contractuelles. Évaluez leur capacité d’accéder à de telles données, y compris les détails relatifs à l’infrastructure de technologie de l’information et des communications (TIC) ou des données de nature délicate (y compris les métadonnées) de votre institution. Déterminez les types particuliers de renseignements de nature délicate dont le fournisseur ou les sous-traitants devront disposer ou auxquels ils devront avoir accès, et évaluez les mesures et protocoles de sécurité qu’ils ont mis en place pour manipuler de telles données et contrôler leur accès, notamment déterminez dans quelle mesure ils font preuve de transparence lorsqu’il s’agit de fournir ces renseignements.

Questions à poser :

Un fournisseur potentiel (ou l’un de ses sous-traiteurs) a-t-il besoin d’avoir accès à des renseignements de nature délicate pour exécuter le marché? Aurait-il accès à des données de nature délicate?

Accès physique et à distance à des emplacements de nature délicate : Déterminez si les employés d’un fournisseur potentiel auront un accès physique ou à distance à des emplacements, à des bureaux ou à de l’équipement de nature délicate dans votre institution. Évaluez si ces employés ou entrepreneurs disposeront d’un accès sans restriction ou s’ils seront supervisés par des membres du personnel de l’institution, ou encore par leurs propres organismes de surveillance ou superviseurs. De plus, tenez compte de la mise en œuvre de mesures d’atténuation pour accéder aux contrôles et évaluer l’impact de tels changements à l’égard de l’efficacité opérationnelle.

Questions à poser :

Est-il possible de modifier l’accès aux permissions pour atténuer les risques éventuels, sans perturber ou retarder le service?

Le personnel d’un fournisseur potentiel aura-t-il accès aux emplacements de nature délicate de votre institution (c.-à-d. espaces de travail, équipement de laboratoires de recherche, etc.)? Dans l’affirmative, confère-t-on à ces personnes un accès sans restriction au produit ou sont-elles supervisées par un membre du personnel?

Est-il possible de modifier l’accès à un emplacement de nature délicate pour traiter les risques éventuels?

Incidence d’une atteinte : Déterminez l’incidence opérationnelle possible en cas d’atteinte aux données traitées par le produit, ce qui pourrait donner lieu à des pertes financières, à des perturbations opérationnelles ou une atteinte à la réputation. Évaluez les répercussions qu’une atteinte aux données peut avoir sur le plan personnel sur les personnes et les clients (y compris les sujets participant au projet de recherche) dont les données pourraient être compromises, en tenant compte des atteintes à la protection des renseignements personnels et du vol d’identité en tant que risques opérationnels.

Questions à poser :

Quelle serait l’incidence en cas d’atteinte aux données traitées par ce produit sur le plan opérationnel ou personnel?

Quelles stratégies pourrait-on élaborer ou mettre en œuvre pour atténuer les risques cernés dans la question ci-dessus, y compris les mesures de sécurité renforcées, les plans d’intervention en cas d’incident et le chiffrement des données? Pouvez-vous élaborer ces stratégies à l’interne ou auriez-vous besoin d’avoir recours à une expertise externe?

Interconnexion des produits de TIC : Déterminez la façon dont le ou les produits sont interconnectés avec le reste du réseau, et tenez compte des dépendances à l’égard d’autres systèmes, publics, privés ou sensibles, et de l’accès à ces derniers. Cernez les vulnérabilités potentielles introduites au moyen de l’intégration, et évaluez le risque et la capacité d’un cyberacteur à se déplacer de manière latérale à l’intérieur de vos réseaux dans l’éventualité d’une atteinte.

Questions à poser :

À quel point le produit est-il interconnecté avec le reste d’un réseau dans lequel il est hébergé? À quel point ce réseau interne est-il perméable pour un cyberacteur?

Quelles mesures d’atténuation l’institution est-elle techniquement en mesure de mettre en œuvre, de la segmentation du réseau aux pare-feu aux outils de surveillance de la capacité, et quelle est sa capacité d’isolement dans l’éventualité d’une atteinte?

Évaluation du risque des fournisseurs

En évaluant le risque d’un fournisseur éventuel, les questions suivantes peuvent être pertinentes. Vous pourriez également envisager d’utiliser les questions dans la section 2 : Connaissez votre organisme partenaire dans le formulaire d’évaluation des risques des Lignes directrices sur la sécurité nationale pour les partenariats de recherche du Canada.

Évaluation de la propriété

Objectif : Déterminer les participations majoritaires sous-jacentes du fournisseur, l’emplacement de ses opérations et ses pratiques commerciales, et décider si un de ces éléments pose un risque à l’approvisionnement.

Questions à poser :

- Qui est le propriétaire du fournisseur? Dans quelle mesure appartient-il au gouvernement ou est-il influencé par ce dernier? En vertu des lois de son pays, le fournisseur peut-il être contraint d’échanger des renseignements avec son gouvernement, peu importe son propriétaire?

- Où sont situés le siège social mondial du fournisseur et ses centres de recherche et de développement?

- Quel accès légal et quelles lois en matière de sécurité nationale sont en vigueur dans les emplacements du fournisseur?

- À quel cadre législatif une société est-elle liée en ce qui concerne la protection des données?

- Y a-t-il des préoccupations selon lesquelles un actionnaire ou un cadre pourrait avoir un intérêt illégitime en vue d’influencer de manière délibérée la conception de son produit ou de son service au détriment éventuel de la sécurité de votre institution (par exemple en concevant un produit qui permet d’accéder à des données ou de les transférer de manière inappropriée)?

- Qui sont les fournisseurs tiers du fournisseur (le cas échéant) et à partir de quel endroit mènent-ils leurs affaires?

- L’emplacement géographique des fournisseurs réduit-il ou introduit-il un risque éventuel pour la production, le transport, la livraison, l’entretien ou le soutien du produit ou du service de TIC que l’on cherche à acheter? Par exemple, quels sont les cadres juridiques et stratégiques auxquels un fournisseur éventuel peut être assujetti?

- Le fournisseur fait-il preuve de pratiques commerciales éthiques et adhère-t-il aux cadres juridiques et stratégiques?

- a. Le fournisseur, ses propriétaires, ses intervenants ou ses cadres ont-ils fait l’objet de sanctions relativement à des activités commerciales? À quel point ces activités sont-elles récentes et importantes?

- Y a-t-il des poursuites ou des enquêtes actives à l’encontre des représentants de la société? Des poursuites ou des enquêtes liées à une contrefaçon de brevet ou à une activité illicite ont-elles été réglées en défaveur de la société?

- Le fournisseur entretient-il des relations avec un gouvernement étranger ou reçoit-il un traitement préférentiel d’un tel gouvernement (comme recevoir d’importantes subventions nationales pour accroître sa concurrence à l’échelle internationale) qui pourrait influencer son activité de manière inappropriée et présenter des risques pour la sécurité?

- Le fournisseur entretient-il d’autres relations avec d’autres entités qui pourraient indiquer une activité, une influence ou un contrôle inapproprié du fournisseur qui pourrait présenter des risques pour la sécurité?

- Quelle est la situation financière actuelle du fournisseur? S’attend-on à ce qu’il soit en mesure de continuer à fournir du soutien pour un service, un logiciel ou un bien physique pendant son utilisation?

Évaluation technique (pour les produits de TIC)

Objectif : Déterminer le potentiel d’exploitation des produits de TIC, ainsi que les tactiques, les techniques et les processus de l’auteur de menaces concernant le produit de TIC.

Questions à poser :

- Le fournisseur fait-il l’objet d’évaluations de tiers pour fournir des garanties de la sécurité du produit? Ces évaluations sont-elles considérées comme fiables (c’est-à-dire qu’elles sont réalisées par des fournisseurs reconnus et réputés)?

- Le fournisseur est-il titulaire d’une cyberassurance suffisante pour le produit?

- Le fournisseur indique-t-il clairement quelles sont les responsabilités du client relativement au maintien de la sécurité? Ces responsabilités concordent-elles avec les politiques de votre institution? Sont-elles appliquées en vertu d’un contrat?

- Le produit est-il connecté aux systèmes de la société (c.-à-d. par Internet, le nuage, etc.)?

- La société apporte-t-elle activement des correctifs à son ou ses produits? À quelle fréquence le fait-elle? Ces correctifs sont-ils contrôlés de manière autonome ou sont-ils contrôlés et mis en œuvre par votre propre sécurité des TI?

- Le produit potentiel présente-t-il ce qui suit :

- Des vulnérabilités et expositions courantes (CVE) (il existe de nombreuses bases de données multiples pour passer en revue les CVE, y compris la National Vulnerability Database) du NIST?

- Des entrées dans la National Vulnerability Database du National Institute of Standards and Technology?

- D’autres vulnérabilités précisées au moyen d’un examen des sources ouvertes?

- Si le produit potentiel présente des vulnérabilités qui n’ont pas été corrigées :

- a. Résumez leur gravité (au moyen de cotes de la version 4 du Système commun de notation des vulnérabilités, le cas échéant).

- Les exploits sont-ils facilement disponibles en ligne?

- Un pirate pourrait-il développer un exploit à partir des détails publics relatifs à la vulnérabilité?

- Quel niveau de risque les vulnérabilités connues du produit potentiel introduisent-elles dans votre environnement?

Pour obtenir des lignes directrices supplémentaires sur l’évaluation des risques dans le cadre d’un approvisionnement, notamment en ce qui a trait aux produits de TIC, veuillez communiquer avec le CCC. Pour obtenir des conseils en matière de sécurité de la recherche relativement à un projet particulier, vous pouvez également communiquer avec le Centre de la sécurité de la recherche de Sécurité publique.